Una vez más indagaremos dentro de los sistemas de control de acceso, esta entrada estará dirigida más los aspectos de movilidad, específicamente en cómo ayuda esta solución a mejorar el flujo en los espacios físicos y digitales. Comencemos:

Sistema de control de acceso

Primero debemos volver a la definición generalizada de un control de acceso, se trata de un mecanismo que funciona por medio de la identificación y reconocimiento de usuarios, con el fin de acceder a recursos u otros datos determinados. Este sistema posee una gran variedad de aplicaciones, por ejemplo; cuando ingresamos nuestra contraseña para entrar a nuestro buzón de correo electrónico, cuando ponemos un dedo en un lector de huellas digitales para pasar por una puerta automatizada, etc.

¿Cómo funciona el control de acceso?

Básicamente se debe identificar a un usuario con base en las credenciales que posee y después se autoriza el nivel de acceso que tiene en su respectiva posición/puesto. Las formas más sencillas de autenticar la identidad del usuario es por medio de contraseñas, PINs, tokens y más recientemente nuestros rasgos biométricos, existe también la autenticación multifactor que agrega una capa de seguridad adicional, al pedir una autenticación más por medio de un método de verificación determinado.

El objetivo de este sistema es evitar que la información confidencial caiga en las manos equivocadas, estos ataques tienen consecuencias severas cuando no se tiene un nivel de seguridad en sus datos; como el robo de propiedad intelectual, exposición de información personal de clientes, incluso puede ocurrir la pérdida de fondos corporativos.

Beneficios de movilidad al implementar un control de acceso

El sistema de control de acceso es una medida de seguridad fundamental que ayuda a evitar filtraciones y robo de datos. Además, en espacios donde hay tráfico peatonal puede funcionar como delimitador, manteniendo un flujo activo, cómodo y constante entre todos, también permite controlar la entrada y salida del personal, con el objetivo de tener registro de sus horarios y conseguir mayor productividad al realizar las actividades. Esto no sólo incluye al tráfico peatonal sino también el vehicular; ya sea en estacionamientos o áreas de carga y descarga de materiales.

Una solución como esta puede ser de gran utilidad dentro de lugares muy concurridos, el sistema puede controlar el número de personas permitidas en un recinto, además de otros accesos otorgados en distintos niveles de seguridad. Gracias a estos beneficios los sistemas de control de acceso se encuentran en cada vez más edificios, desde grandes empresas a edificios públicos, centros deportivos, escuelas, hospitales, lugares de eventos, puede estar en casi cualquier lugar.

Métodos de identificación del sistema de control de acceso

Manual

Podriamos llamarlo también como el método análogo, este consiste en una persona que se encarga de la identificación, autenticación y autorización de los integrantes de la empresa. En la actualidad esta modalidad se considera como obsoleta, y representa un nivel de seguridad bajo y no tan eficiente. Las identificaciones falsas, así como las faltas de registro se consideran como faltas graves.

Por teclado

En este caso se utiliza un código determinado que se ingresa en un teclado cuya función es permitir el acceso a las instalaciones. Este también es un método un tanto antiguo y su nivel de seguridad también se mantiene en un nivel bajo; resulta fácil que las credenciales lleguen a ser interceptadas por terceros, también es frecuente que la contraseña llegue a ser olvidada por los empleados, para esto se proponían contraseñas sencillas pero no quita el riesgo de seguridad.

Huella Dactilar

Este es el método más reconocido, además está considerado como uno de los controles de acceso más seguros. Aquí entramos en el terreno de la tecnología biométrica, es decir, convertir una parte física de una persona en la llave de acceso. Esto porque los humanos poseemos rasgos físicos únicos, siendo así imposible de clonar o imitar.

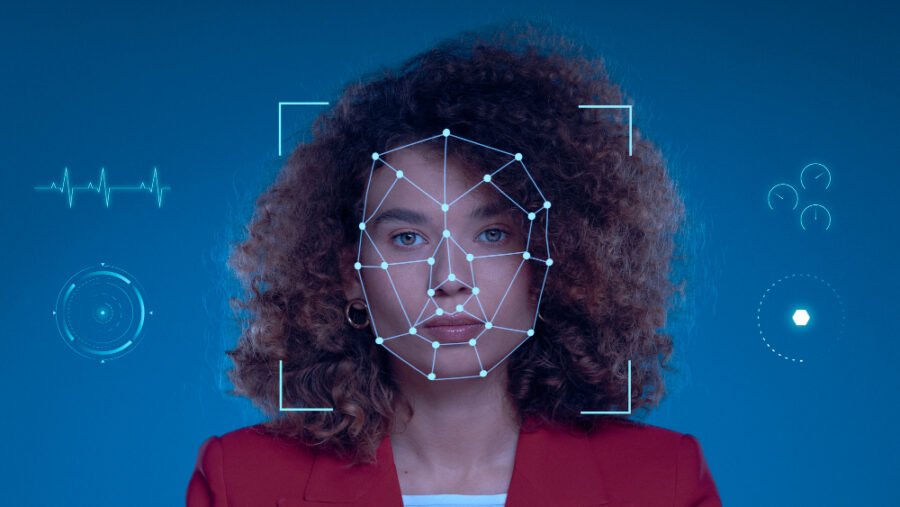

Reconocimiento facial

Este es otro de los controles de acceso biométricos, también resulta muy seguro pero es menos fiable que los lectores de huella digital, debido a que hay más probabilidad de prácticas fraudulentas en este rubro. Una de ellas es el uso de fotos estáticas de la persona para burlar al sistema, lo cual sigue siendo un problema significativo en la actualidad. Además, debido a que este método corresponde a la gama alta de soluciones no hay competencia en cuanto a precios, lo que significa que esta herramienta resulta ser cara para quien la adquiere.

Tarjeta inteligente

Para este caso particular hay distintos niveles de seguridad que dependen del tipo de tarjeta que se utilice, hay tarjetas con nula seguridad y otras armadas hasta los dientes; las tarjetas de baja frecuencia (125kHz) son consideradas de un nivel de seguridad bajo, las de alta frecuencia (13kHz) son mejores en seguridad, pero hay variedad dependiendo de otras funciones del sistema o hardware en donde se trabaja.

Smartphone

Se trata de una evolución de las tarjetas de proximidad de alta frecuencia, transfiriendo las funciones de una tarjeta dentro de una aplicación móvil, la ventaja de esto es que ya no necesitas una tarjeta física, ahora la información estará dentro de tu dispositivo móvil. Este resulta ser el método más seguro de la lista, debido a que no solo existe la encriptación de los sistemas de radiofrecuencia, sino también el sistema de seguridad del propio teléfono celular.

Si requieres asesoría de expertos para saber más sobre la importancia del desarrollo organizacional en las empresas, o mejor aún., Un Software que te ayude a mejorar el manejo de personal en tu empresa. Te invitamos a contactar a nuestros especialistas en eurosoft, quienes te darán la mejor opción de implementación (software y hardware) para tu empresa. Recuerda que en nuestro equipo contamos con desarrolladores de software los cuales cuentan con amplia experiencia.

Contáctanos hoy mismo y obtén una asesoría sin compromiso. Escríbenos a través del formulario de contacto, o llamando a cualquiera de nuestros números: +51 1 55.3261.2367 | +51 1 55.5920.4707.

Sigue también nuestra página de Facebook y Twitter, donde publicamos contenido adicional que puede ser de tu interés.